コラム

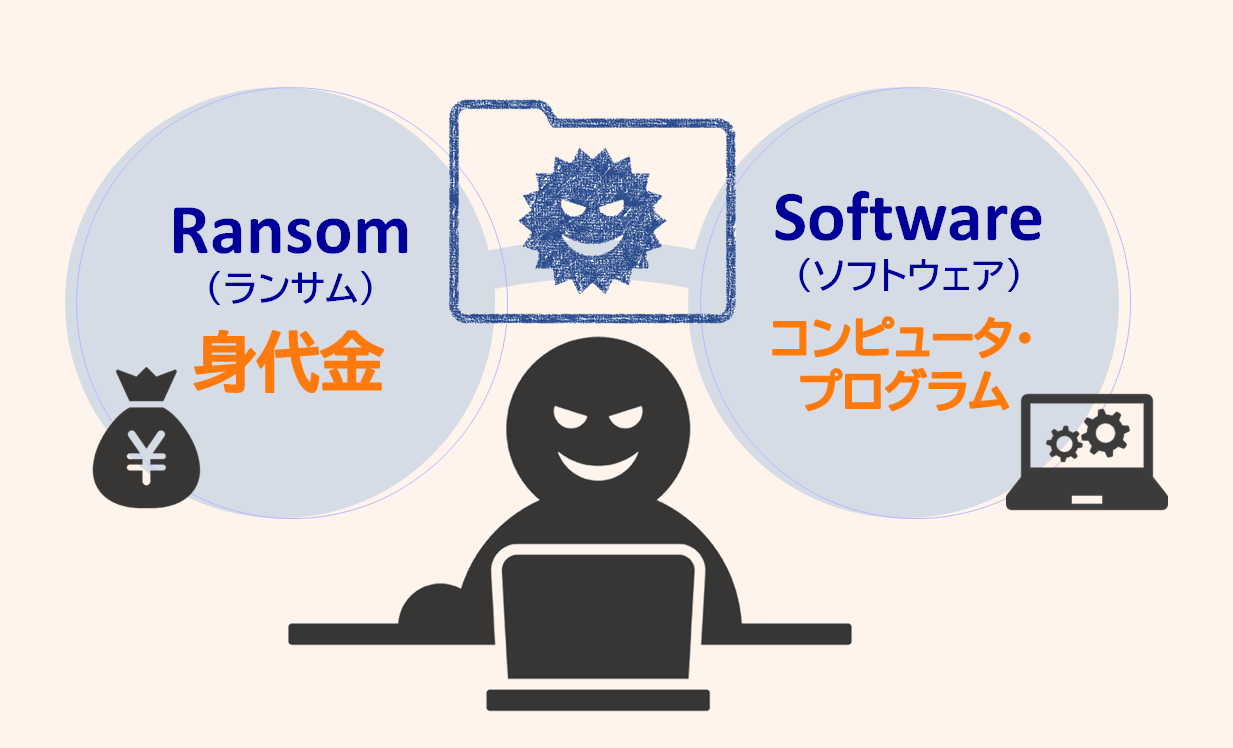

ランサムウェアってなに?

身代金を意味する「Ransom(ランサム)」と、「Software(ソフトウェア)」を組み合わせて、ランサムウェア。利用者のシステムへのアクセスを制限し、解除の対価として金銭(身代金)の要求を行う、マルウェアの1種です。

ランサムウェアに感染すると、業務システムが使えない、ファイルが暗号化されて開けない…等の被害により、通常通りの業務が行えなくなってしまいます。さらに、金銭を支払ってももとに戻してもらえる保証はない、という問題があります。

「近年のランサムウェア攻撃では、不特定多数の対象に攻撃を仕掛けるのではなく、事前に偵察等を行った対象のネットワークに侵入して着実に被害をもたらす傾向がある」※とも言われており、犯罪としての悪質性は年々高くなっています。

※IPA「情報セキュリティ白書2024 1.1.1(4)ランサムウェアの状況」より引用

見逃せないランサムウェアの二次被害

・・被害者が加害者になってしまう恐れがある!?

近年の事故事例を見ていると、業種・企業規模を問わず誰もが標的になり得る、復旧までに大きな被害を生む事例が多くなっています。

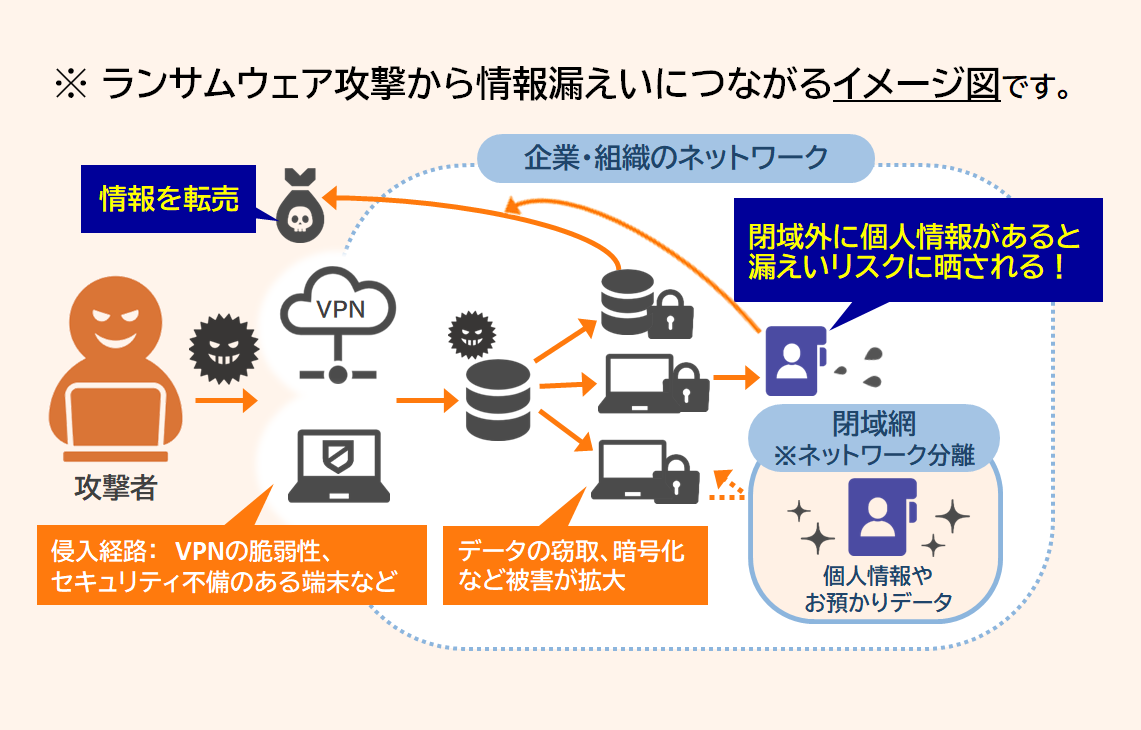

さらに注意したいのは、ランサムウェア攻撃から個人情報の漏えいにつながってしまうという、二次被害の怖さです。※図参照

情報の取り扱いによっては、被害者が加害者になってしまう恐れがある…というのが近年のランサムウェア被害最大の特徴です。

外部公開資料①JASA「監査人の警鐘- 2025年 情報セキュリティ十大トレンド」

日本セキュリティ監査協会(JASA)が発表した「監査人の警鐘- 2025年 情報セキュリティ十大トレンド」(2025年1月6日)において。第1位に組織化、ビジネス化するサイバー攻撃の激化が挙げられ、そこからの情報漏えい被害についても言及されています。以下、記事からの引用です。

「高度に組織化された集団による攻撃も多く、企業から大量の個人情報が流出する事件が後を絶ちません。影響は攻撃を受けた企業のみならず、サービスの利用者や委託元への被害が拡大する状況が続くと思われます。」

( https://www.jasa.jp/seminar/sec_trend2025/ )

二次被害を含めた攻撃の広がりが、今後も懸念されます。

外部公開資料②JNSA「セキュリティのプロが選ぶ!2024セキュリティ十大ニュース」

ネットワーク・セキュリティの問題解決、社会広報を行うJNSAが発表した「セキュリティのプロが選ぶ!2024セキュリティ十大ニュース」(2024年12月25日)においても、ランサムウェア感染から個人情報漏えいに及んだ事故事例が選出されています。以下、記事からの引用です。

「<前略>情報窃取されたサーバは、受託業務におけるデータの取り扱い管理区域外のサーバとのことである。不正アクセスを受けたが、ルールを順守した運用がなされていれば委託元から預かる情報の漏洩は防げたということであり、ルールはあったが適切に運用されていなかった(あるいは、ルール自体が適切でなかった)ために発生した情報漏洩といえる。」

( https://www.jnsa.org/active/news10/ )

改めて、情報を守るには基本ルールの徹底が大事!

万が一、ランサムウェアに感染した場合でも、内部でネットワーク分離を徹底することで情報流出を防げる可能性が高まります。また、イレギュラーな情報の取扱いを「しない/させない」運用も重要です。

当社でも、定期的な社内点検を実施しています。

① 権限分離(指示者と作業者の分離)

② 記録保管(台帳、作業記録)

③ 実施点検(②の記録の整合性確認)

高度化・巧妙化が進むランサムウェア

年々、攻撃が高度化・巧妙化するランサムウェア。被害を完全にゼロにすることはできないのかもしれません…。

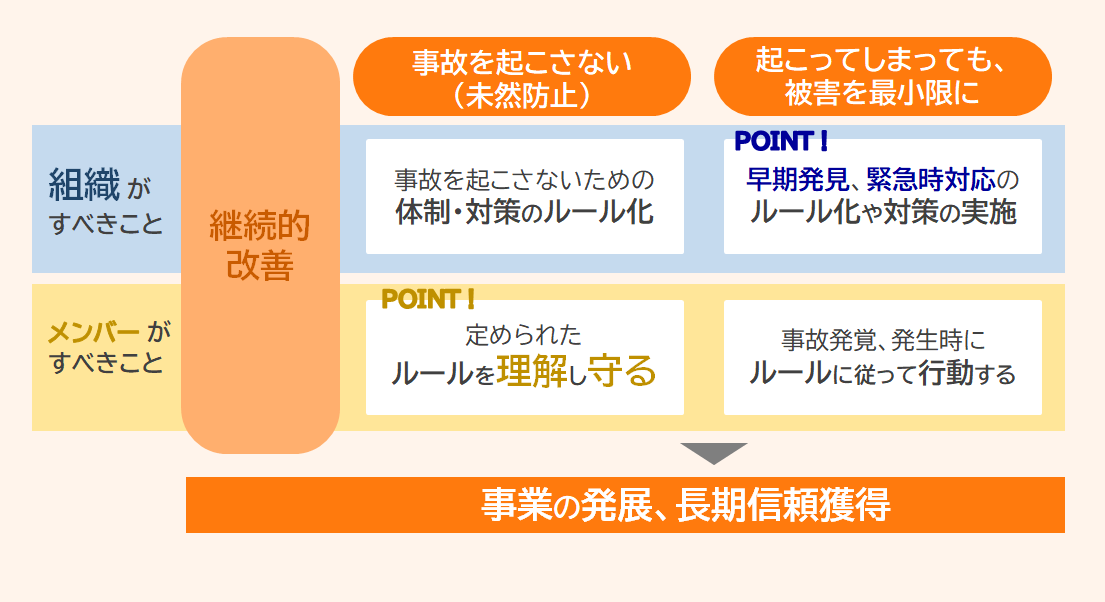

事故は「未然防止」できると1番良いのですが、起こっても「被害を最小限に抑える」視点での対策が、あわせて必要ですね。

まとめ

最新情報を収集し、日々進化する外部からの攻撃に備えること。

それに加えて、内部での地道な対策・点検・教育啓蒙なども同じくらい重要だと言えます。

福島印刷では、認証取得しているプライバシーマーク(Pマーク)、ISMS(ISO27001)のマネジメントシステムを、日々コツコツと運用しています。当社の取り組みをまとめたレポートも毎年発行しています。

個人情報を含むデータ処理を伴う通知物、DM制作の委託先をお探しの方など、ぜひこちらからご連絡ください。