コラム

IPAが発表!「情報セキュリティ10大脅威2025」

情報処理推進機構(IPA)から「情報セキュリティ10大脅威2025」が発表されました。

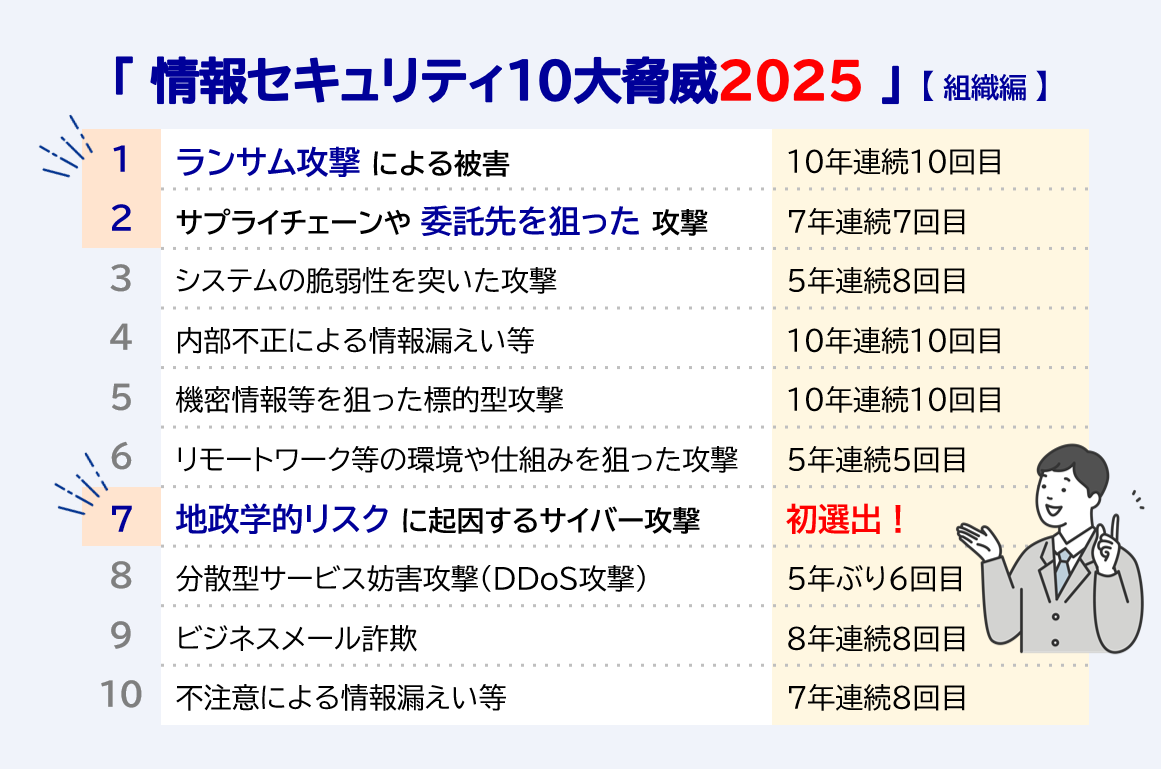

「組織」側のTOP10は図の通りです。ランサム攻撃による被害が10年連続の1位には納得ですね。

2位は名称に注目!昨年までは「サプライチェーンの弱点を悪用した攻撃」だったので、「委託先を狙った」という表現が追加されています。大きな情報漏えい事故が発生したことが影響していそうです。

【出典】「情報セキュリティ10大脅威 2025」IPA/2025.1.30(https://www.ipa.go.jp/security/10threats/10threats2025.html)

見慣れない言葉がラインクイン?

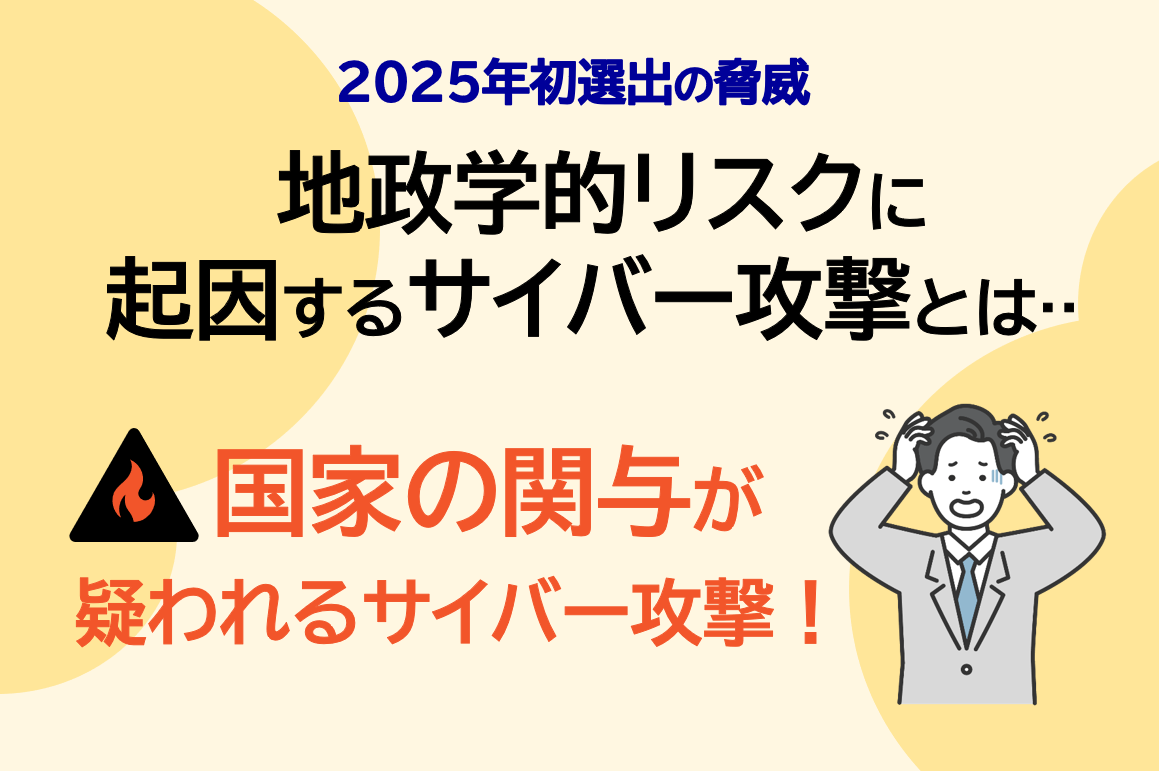

「地政学的リスクに起因するサイバー攻撃」とは

今年初選出となった7位「地政学的リスクに起因するサイバー攻撃」とは、国家の関与が疑われる攻撃のことです。国主導で国家レベルの予算を投与したり、特定の国を支持するハッカー集団が他国を攻撃したりする例があります。

----政治的に対立する周辺国に対して、社会的な混乱を引き起こすことを目的としたサイバー攻撃を行う国家が存在する。そのような国家は、外交・安全保障上の対立をきっかけとして、嫌がらせや報復のためにサイバー攻撃を行うことがある。また、自国の産業の競争優位性を確保するために周辺国の機密情報等の窃取を目的とした攻撃や、自国の政治体制維持のために外貨獲得を目的とした攻撃に手を染める国家もある。このような国家からの攻撃に備えて、組織として常にサイバー攻撃への対策を強化していく必要がある。

(「情報セキュリティ10大脅威 2025[組織編]」IPAより引用)

日本では、どんな対策が行われている?

地政学的リスクの高まりに対し、日本ではどんな対策が講じられているのでしょうか?

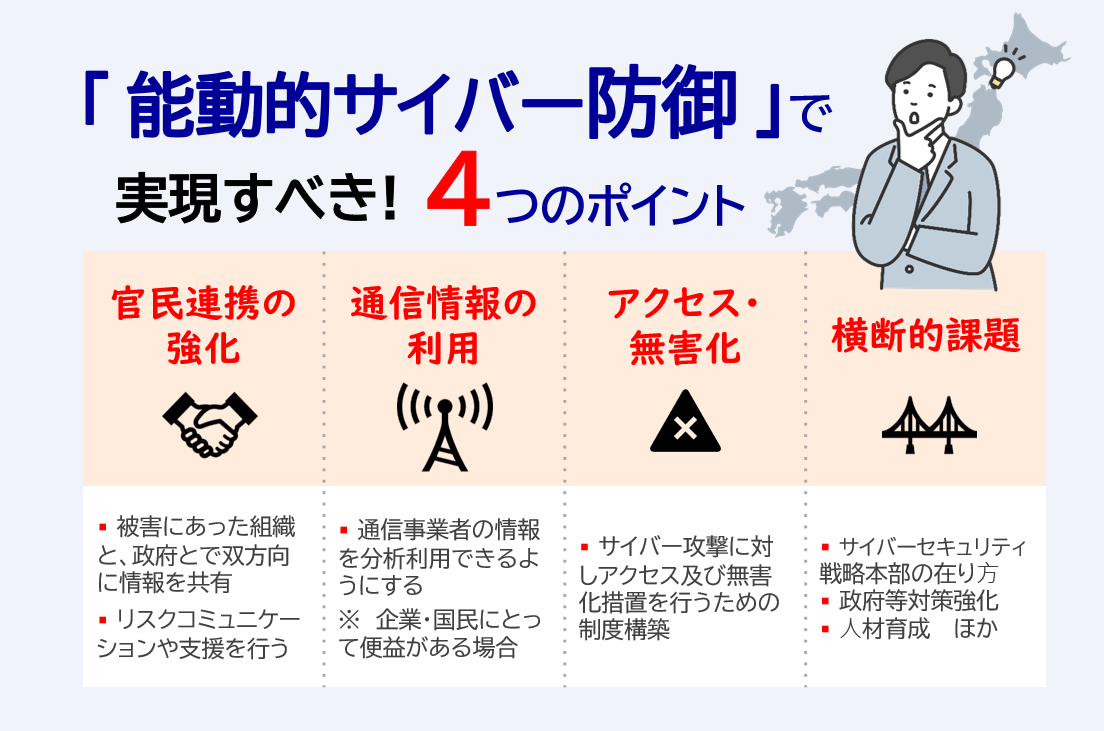

注目すべきは、「能動的サイバー防御」に関する法整備です。

「能動的サイバー防御」とは、攻撃を未然に防ぐセキュリティ対策のこと。平常時から外部攻撃を事前検知し、兆候があれば相手サーバへアクセスして攻撃排除措置を行います。

従来の、壁の内側で待って守るだけのサイバー防御とは異なります。

「能動的サイバー防御」で実現すべきポイント4つ

「サイバー安全保障分野での対応能力の向上に向けた提言」によると、能動的サイバー防御実施のために実現すべき具体的な方向性として、以下4点を挙げています。

● 官民連携の強化

… 攻撃被害にあった組織と、政府とで双方向に情報を共有し、リスクコミュニケーションや支援を行う。

● 通信情報の利用

… 通信の秘密であっても、企業・国民にとって便益があるなら、通信事業者の情報を分析利用できるようにする。

● アクセス・無害化

… サイバー攻撃に対し、アクセス及び無害化措置を行える制度を構築する。

● 横断的課題

… サイバーセキュリティ戦略本部の在り⽅、政府等での対策強化、⼈材育成ほか。

【出典】「サイバー安全保障分野での対応能力の向上に向けた提言」サイバー安全保障分野での対応能力の向上に向けた有識者会議/2024.11

日本も前進している! 各企業(組織)はどうする?

今まさに、日本のセキュリティが進化する過渡期と言えますね!

国家や政治というと大きな問題に感じますが…

国家レベルの関与によりサイバー攻撃は年々巧妙さを増しており、未知の脅威も次々と登場しています。

各企業(組織)では、どんなことに注意する必要があるのでしょうか。

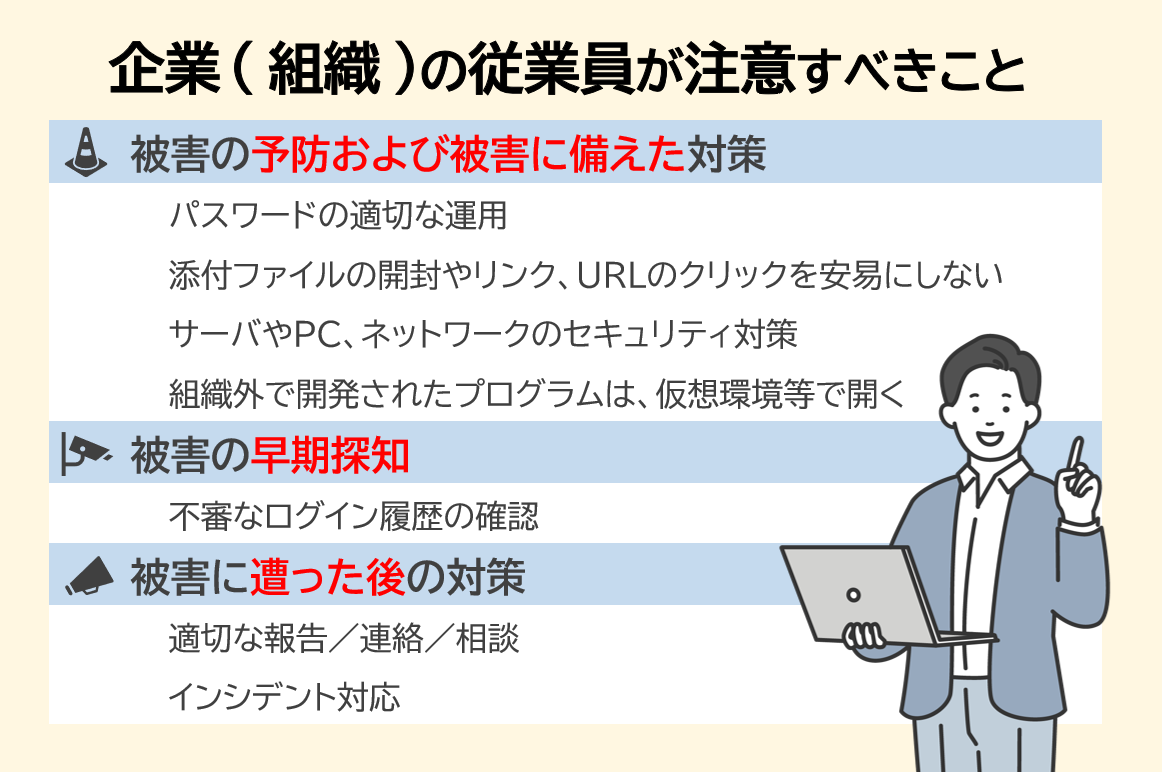

企業(組織)の従業員、ひとり一人ができること

各企業(組織)の従業員が注意すべきこととして、IPAが提唱する内容は以下のとおりです。

●被害の予防および被害に備えた対策

・パスワードの適切な運用を実施する。

・添付ファイルの開封やリンク、URLのクリックを安易にしない

・サーバーやPC、ネットワークに適切なセキュリティ対策を行う

・組織外で開発されたプログラムは、業務端末ではない仮想環境等で開く

●被害の早期探知

・不審なログイン履歴の確認

●被害に遭った後の対策

・適切な報告/連絡/相談を行う

・インシデント対応をする

【出典】「情報セキュリティ10大脅威 2025」IPA/2025.1.30(https://www.ipa.go.jp/security/10threats/10threats2025.html)

結局…

基本的な対策をしっかりと続けることが大切!

どれも、すごく基本的な情報セキュリティ対策として挙げられるものばかりですね。

そもそも、「これらがすでに社内の基本ルールに含まれている」という企業(組織)も多いのではないでしょうか?

結局、基本的な対策を着実に・継続して取組むことが、何より大切なのかもしれません。

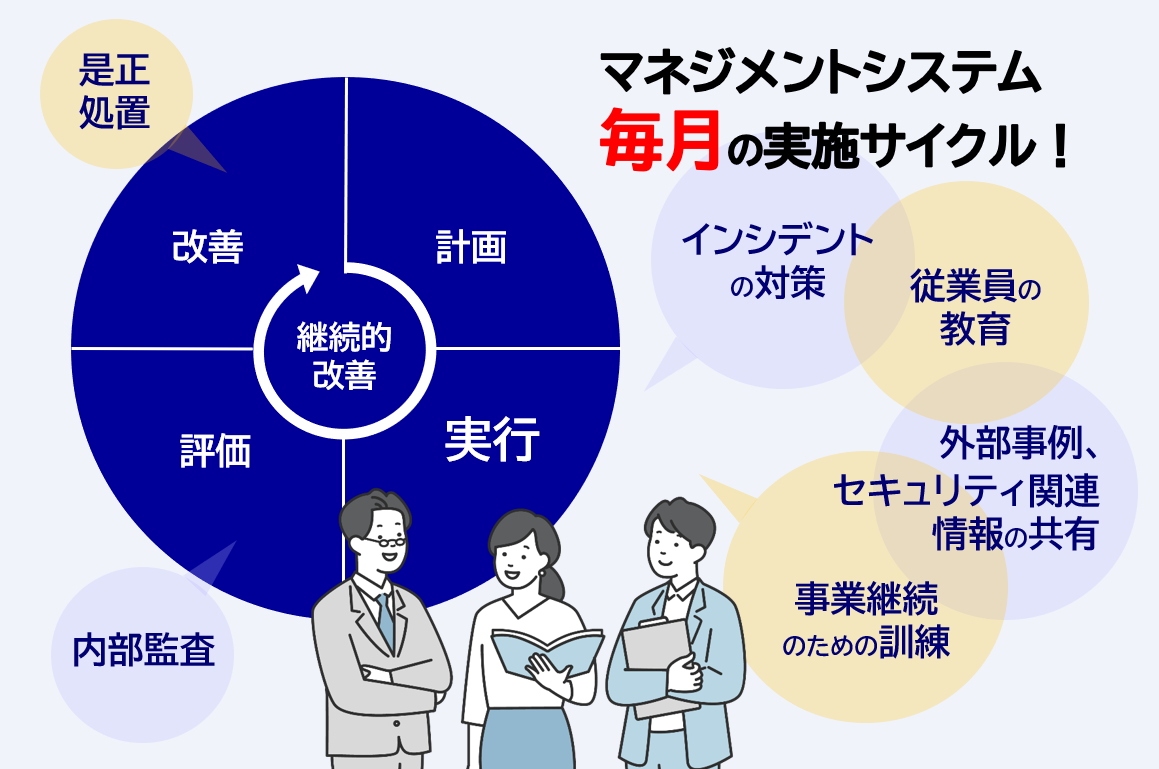

マネジメントシステムを機能させるために

取組みのベースとなるのは、マネジメントシステムの運用サイクルを回すことです。

ちなみに当社では…月に1回「統合(ISMS、QMS、Pマーク)マネジメントシステム委員会」を開催し、基本取組みの状況確認や、更なる底上げを図っています。主な内容は以下の通りです。

●従業員へのセキュリティ教育

年1回の全社教育、月次での端末利用教育

●監査結果報告

半年毎に内部監査の実施

●事業継続のための訓練実施

最近の例:標的型メール攻撃、災害発生時の対応など

●外部脅威、社外の事故事例を共有

●社内のインシデント対策

最近の例:社内で起きたひやり共有

●セキュリティ関連の最新情報を共有

最近の例:EDR導入、システムやOSのアップデート計画など

委員会に向けて毎月インプット・アウトプットが整理され、決議する場となり、マネジメントシステムが機能する、という仕組みです。

仕組みをしっかりと整えておけば、人の異動や引継ぎ時も、マネジメントシステムを止めずに運用し続けることができますね。

まとめ:情報セキュリティは一日にして成らず

ひとり一人の心がけが強固なセキュリティに通ずる!

本記事では、「情報セキュリティ10大脅威2025」から「地政学的リスクに起因するサイバー攻撃」を取り上げ、日本が取り組む「能動的サイバー防御」について紹介しました。

一企業(組織)としては、新しい情報をインプットしつつ、基本的な情報セキュリティの取組みを続けることが重要だと分かりました。

福島印刷では、お客様よりお預かりした個人情報を安全に取り扱うため、日々マネジメントシステムの運用を行っています。

その他、当社の情報セキュリティの取り組みについて知りたい方、個人情報を含むデータ処理を伴う通知物、DM制作の委託先をお探しの方は、ぜひこちらからご連絡ください。